A vulnerabilidade do modem pode permitir que os hackers ouçam suas chamadas em milhões de dispositivos Android. Esse problema da Qualcomm afeta cerca de 40% dos telefones Android.

|

| fonte: Android Police |

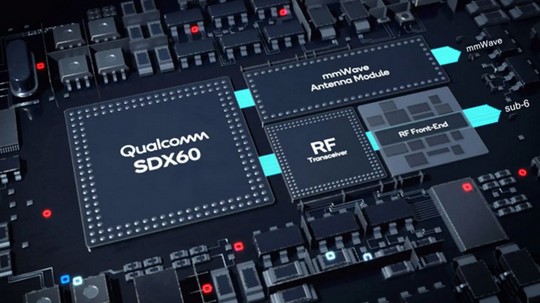

A análise do problema pela Check Point é extremamente técnica. Mas, para colocar em termos leigos, as vulnerabilidades foram encontradas nas conexões entre a camada de software Qualcomm Modem Interface (QMI) do modem e o serviço de depuração, permitindo-lhe corrigir dinamicamente o software e contornar os mecanismos de segurança usuais. Aplicativos padrão de terceiros não têm privilégios de segurança para acessar o QMI, mas se aspectos mais críticos do Android forem comprometidos, esse ataque poderá ser usado.

Com as vulnerabilidades que encontraram, os pesquisadores determinaram que um aplicativo malicioso pode ouvir e gravar uma chamada telefônica ativa, obter registros de chamadas e SMS ou até mesmo desbloquear um cartão SIM. A Check Point estima que o software QMI que descobriu como vulnerável está presente em aproximadamente 40% dos smartphones, de fornecedores como Samsung, Google, LG, OnePlus, Xiaomi e outros.

Embora os métodos para esse ataque tenham sido descritos em termos gerais, informações específicas necessárias foram omitidas do relatório para evitar que alguém duplique facilmente o processo. No momento, não há indicação de que esse método de ataque esteja realmente sendo usado por aí.

A Qualcomm está ciente desse problema desde que o CPR o divulgou em outubro do ano passado e o confirmou como uma vulnerabilidade de alta classificação, repassando-o aos fabricantes de Android que usam seus modems. No momento em que este artigo foi escrito, a vulnerabilidade não foi corrigida, mas presumivelmente tanto a Qualcomm quanto a Google estão trabalhando para incorporar uma solução em um futuro patch de segurança.

Um representante da Qualcomm contatou o AP com um comentário oficial da empresa:

Fornecer tecnologias que suportem segurança e privacidade robustas é uma prioridade para a Qualcomm. Elogiamos os pesquisadores de segurança da Check Point por usarem práticas de divulgação coordenadas padrão da indústria. A Qualcomm Technologies já disponibilizou correções para OEMs em dezembro de 2020 e encorajamos os usuários finais a atualizar seus dispositivos conforme os patches se tornam disponíveis.

O representante disse ainda que "muitos" OEMs Android já emitiram as atualizações de segurança relevantes para os usuários finais e que não há nenhuma evidência específica de que a vulnerabilidade descoberta pelo Check Point está sendo usada. A vulnerabilidade será incluída no boletim público do Android em junho.

fonte: Android Police